Firewalls sind aktuell. Patches sind eingespielt. Backups laufen. Und trotzdem passiert es: Eine E-Mail landet im Postfach, jemand klickt – und im schlimmsten Fall legt eine Ransomware 22.000 Arbeitsplätze lahm, wie beim Cyberangriff auf die Südwestfalen-IT. 74 % aller bekannten Sicherheitsvorfälle haben eine menschliche Ursache – schwache Passwörter, Unachtsamkeit, Social Engineering, Fehlkonfigurationen. Technik allein schützt nicht. Die entscheidende Frage lautet daher nicht nur: Haben wir die richtige Firewall? Sondern auch: Haben wir eine starke Sicherheitskultur?

Unter Sicherheitskultur versteht man die Art und Weise, wie Sicherheit im Arbeitsalltag gelebt wird – unabhängig von Kontrolle oder Aufsicht. Entscheidend ist: Eine solche Kultur lässt sich nicht einmalig einführen. Sie ist kein Projekt mit Kickoff und Abschlussdatum, sondern ein kontinuierlicher Prozess, der gepflegt, gemessen und immer wieder neu justiert werden muss.

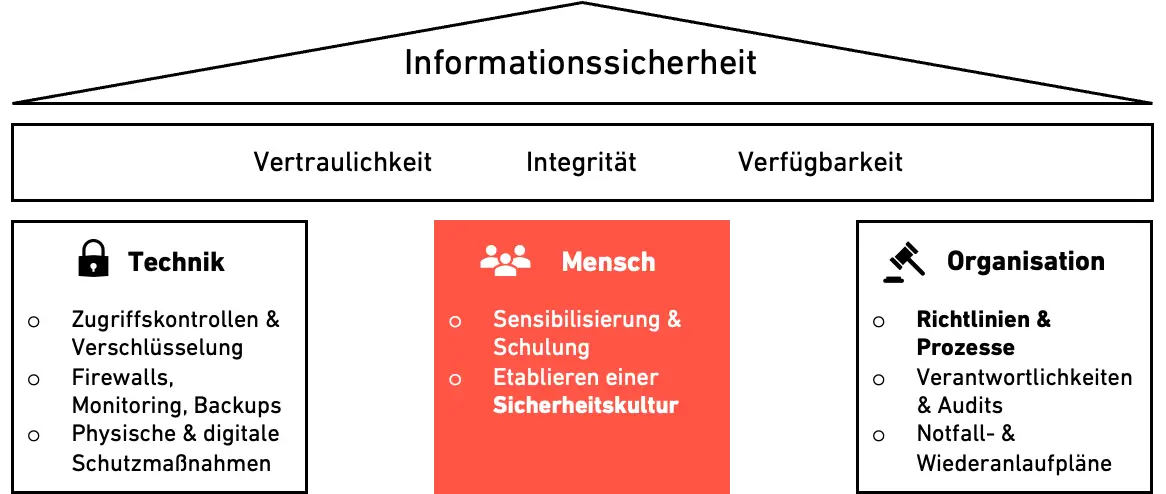

Der Mensch als dritte Säule der Informationssicherheit

Maßnahmen zur Stärkung der Informationssicherheit lassen sich in drei grundlegende Kategorien bzw. Säulen unterteilen: technische & physische Maßnahmen wie Verschlüsselung, Zugriffs- & Zutrittskontrollen sowie Monitoring auf der einen Seite, organisatorische Maßnahmen wie Richtlinien, Prozesse und Notfallpläne auf der anderen. Beide Maßnahmenkategorien sind notwendig – aber nicht hinreichend.

In der Mitte steht der Mensch. Und diese Kategorie wird in der Praxis häufig unterschätzt. Das Etablieren einer Sicherheitskultur bedeutet dabei mehr als Schulungspflicht: Es geht um gemeinsam geteilte Werte und Verhaltensweisen, die unabhängig davon greifen, ob gerade jemand zuschaut. Auf Führungsebene heißt das: Sicherheit vorleben, klare Verantwortlichkeiten schaffen und eine offene Fehlerkultur fördern. Auf Mitarbeitendenebene: sich mitverantwortlich fühlen, Bedrohungen kennen und Vorfälle proaktiv melden.

Diese Kultur entsteht nicht durch ein einmaliges Onboarding-Dokument. Sie braucht ein Gesamtsystem aus aufeinander abgestimmten Instrumenten – und die Bereitschaft, dieses System dauerhaft zu betreiben.

Die Werkzeuge einer Sicherheitskultur

Eine gelebte Sicherheitskultur entsteht nicht durch eine einzelne Maßnahme, sondern durch das Zusammenspiel mehrerer Instrumente. Vier Bausteine haben sich dabei in der Praxis bewährt:

Richtlinien bilden das Fundament – der schriftlich fixierte Verhaltenskodex, auf dem alle weiteren Maßnahmen aufbauen. Schulungen übersetzen diesen Kodex in anwendbares Wissen und bereiten Mitarbeitende auf reale Bedrohungsszenarien vor. Phishing-Kampagnen testen und festigen das Erlernte unter realistischen Bedingungen – und liefern gleichzeitig messbare KPIs zum Reifegrad der Sicherheitskultur (im Bereich der E-Mail-Sicherheit). Offene Kommunikation und psychologische Sicherheit sind die oft unterschätzte Voraussetzung für alles Weitere: Nur wer Fehler melden kann, ohne Sanktionen zu fürchten, und einen niedrigschwellig erreichbaren Ansprechpartner ,wie einen ISB, kennt, wird Sicherheit auch wirklich leben.

Richtlinien: Die Grundlage schaffen

Das häufigste Problem mit Sicherheitsrichtlinien ist nicht ihr Inhalt – sondern ihre Form. Zu abstrakt, zu lang, falsche Sprache für die Zielgruppe. Das Ergebnis: Dokumente, die niemand liest und die deshalb keine Wirkung entfalten.

Ein wirkungsvoller Ansatz strukturiert Sicherheitsdokumente auf drei Ebenen:

Strategisch: Eine Informationssicherheitsleitlinie definiert übergreifende Schutzziele und Prinzipien auf Führungsebene.

Taktisch: Ein übergreifendes IT-Sicherheitskonzept übersetzt strategische Leitplanken in konkrete Schutzmaßnahmen – etwa zur Absicherung von Endgeräten oder Bürogebäuden.

Operativ: Richtlinien für Mitarbeitende formulieren konkrete Verhaltensanforderungen für den Alltag.

Entscheidend ist dabei Zielgruppenorientierung: Eine Arbeitsplatzrichtlinie und eine Passwortrichtlinie gehören ins Onboarding aller Mitarbeitenden. Eine IT-Administrationsrichtlinie richtet sich nur an einen klar definierten Personenkreis.

Als inhaltliche Grundlage bewährt sich das BSI-Grundschutzkompendium mit über 100 Bausteinen aus den Bereichen Organisation, Personal und Infrastruktur. Aus einer allgemeinen BSI-Anforderung folgt die Übersetzung in einen auf den Arbeitsalltag der Mitarbeitenden angepassten, greifbaren Hinweis - idealerweise inklusive praktischer Hinweise.

Modalverben wie MÜSSEN, SOLLEN und DARF NICHT schaffen dabei einen klaren Verbindlichkeitsrahmen und ein jährlicher Review-Zyklus – orientiert an neuen BSI-Vorgaben, aktuellen Vorfällen und individuellen Schwerpunkten – stellt sicher, dass Richtlinien nicht veralten.

Gestalten Sie Ihre Sicherheitsrichtlinien klar, zielgruppenorientiert und praxisnah mit uns

Schulungen: Vom Wissen zur Anwendung

Richtlinien lesen und verstehen, sind zwei verschiedene Dinge. Richtlinien verstehen und wirklich anwenden sind noch einmal zwei verschiedene Dinge. Awareness-Schulungen schließen diese Lücke – aber nur, wenn sie richtig gestaltet sind.

Bewährt hat sich ein Format aus kompakter Kurseinheit (ca. 30 Minuten) und anschließender Wissensabfrage mit alltagsnahen Szenarien. Kein trockenes Regelwerk, sondern Situationen, die Mitarbeitende kennen:

Sie erhalten eine verdächtige E-Mail mit der Bitte, Ihre Zugangsdaten zu überprüfen. Was tun Sie?

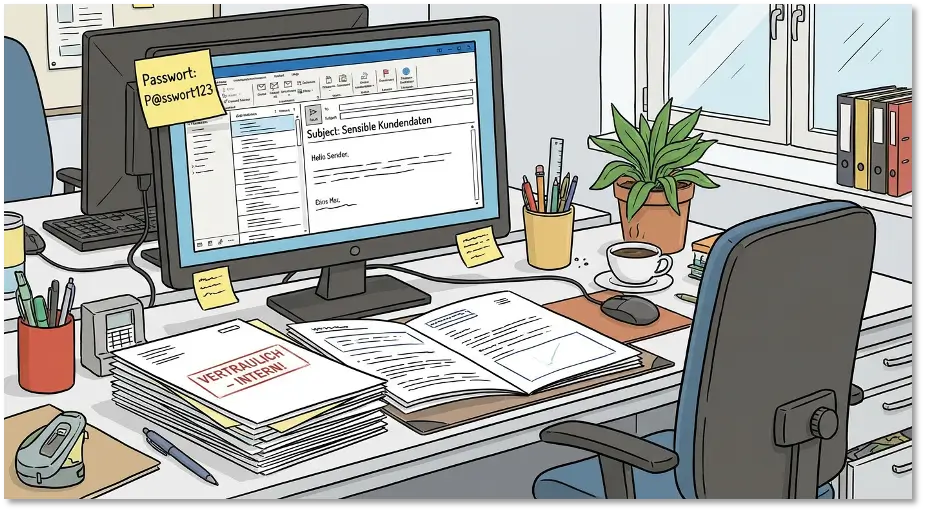

Sie verlassen kurz Ihren Arbeitsplatz. Ihr Notebook ist noch entsperrt. Was gilt?

Auf Ihrem Bildschirm erscheint ein Ransomware-Popup. Wie verhalten Sie sich richtig?

Nach kniffligen Fragen oder falschen Antworten folgt unmittelbares Feedback mit Erklärung – kein Richtig/Falsch-Stempel, sondern ein Lernmoment. Ergänzende Formate, wie Wimmelbilder, in denen Sicherheitsverstöße identifiziert werden müssen, steigern die Aufmerksamkeit und bleiben im Gedächtnis.

Auch hier gilt das Prinzip der Zielgruppenorientierung: Allgemeine Schulungen für alle Mitarbeitenden, spezialisierte Module für Entwickler:innen oder Administrierende. Denn relevante Inhalte werden ernster genommen. Schulungen werden jährlich neu aufgesetzt, mit angepassten Schwerpunkten, aktualisierten Szenarien und eingeflossenen Erkenntnissen aus dem Vorjahr.

Wir helfen Ihnen Security Awareness nachhaltig zu verankern - mit verständlichen, praxisnahen Schulungsformaten.

Phishing-Kampagnen: Messen, was unsichtbar ist

Wie gut eine Sicherheitskultur wirklich verankert ist, lässt sich schwer direkt messen. Phishing-Kampagnen sind eines der wenigen Instrumente, das beides leistet: sensibilisieren und messen.

Das Grundprinzip: Eine realistische, mit eindeutigen Erkennungsmerkmalen versehene Phishing-Mail wird intern versendet. Wer auf den in der Mail enthaltenen Link klickt, landet auf einer gefälschten Landing Page, die sensible Informationen wie bspw. Zugangsdaten abfragt. Nach dem Absenden der Daten landen Nutzer:innen auf einer Learning Page, die das Szenario auflöst und praktisches Wissen vermittelt, wie bspw. Charakteristika, die zur Erkennung von Phishing-Mails dienen.

Die Kampagnen sind sorgfältig konzipiert: plausibel und realistisch - aber fair genug, um als Phishing erkannt zu werden. Ein vertauschtes Kürzel im Absender, eine leicht abweichende Domain. Das Ziel ist Sensibilisierung, nicht Bloßstellung.

Die relevanten KPIs, die aus den Kampagnen gezogen werden können:

Klickrate auf den Phishing-Link,

Eingaberate sensibler Daten auf der Landing Page,

Melderate über die Report-Funktion des Mail-Clients.

Denn eine sinkende Klickrate ist gut. Eine steigende Melderate ist besser: Sie zeigt, dass Mitarbeitende nicht nur vorsichtiger werden, sondern aktiv zum Schutz des Unternehmens beitragen.

Voraussetzung für die Wirksamkeit dieses Instruments ist eine offene Fehlerkultur: Wer auf eine Phishing-Mail hereinfällt, wird nicht sanktioniert, Auswertungen erfolgen nicht personenscharf. Auch die Kampagnen selbst entwickeln sich weiter: Jahr für Jahr neue Szenarien, neue Angriffsvektoren, neue Formate – denn Wiederholung ohne Variation stumpft ab. Nur wer das Programm kontinuierlich weiterentwickelt, hält die Sensibilisierung lebendig.

Machen Sie Phishing-Risiken messbar - wir begleiten Sie bei Planung, Umsetzung und Auswertung wirksamer Phishing-Kampagnen

Das Gesamtsystem: Wenn Instrumente zusammenwirken

Richtlinien, Schulungen und Phishing-Kampagnen entfalten ihre volle Wirkung nicht isoliert, sondern als sich gegenseitig verstärkender Kreislauf. Richtlinien liefern den organisatorischen Rahmen, Schulungen übersetzen ihn in Verhalten, Kampagnen testen und festigen dieses Verhalten – und ihre Ergebnisse speisen wiederum den nächsten Schulungszyklus.

Wie gut dieses Zusammenspiel in der Praxis funktioniert und welche messbaren Ergebnisse sich über mehrere Jahre zeigen, lässt sich im Konferenzvortrag von Nicklas Baier und Don Diephaus bei der NAVIGATE 2026 nachvollziehen – hier auf YouTube verfügbar.

Was sich dabei auf der „Tonspur" verändert, ist mindestens so aussagekräftig wie jede Klickrate: Mitarbeitende, die anfangs fragten „Habt ihr nichts Besseres zu tun?", fragen heute aktiv nach, melden verdächtige Mails – und richten zu Hause die Zwei-Faktor-Authentifizierung für ihre privaten Accounts ein.

Drei Handlungsempfehlungen

1. Richtlinien zielgruppengerecht gestalten. Wer alle mit allem überflutet, erreicht niemanden. Operativ relevante, kurze und konkrete Dokumente wirken – abstrakte Paragraphen allein nicht.

2. Phishing-Kampagnen als Steuerungsinstrument einsetzen. Klickraten und Melderaten sind valide KPIs für den Reifegrad Ihrer Sicherheitskultur.

3. Fehlerkultur vor Sanktionskultur stellen. Sicherheitskultur entsteht nur in einem Umfeld, in dem Mitarbeitende Vorfälle offen melden können, ohne Konsequenzen fürchten zu müssen. Wer Fehler bestraft, treibt sie ins Verborgene.

Sicherheitskultur ist kein Projekt mit Abschlussdatum. Sie ist ein dauerhafter Unternehmensprozess – und eine der wirksamsten Investitionen in die Resilienz Ihrer Organisation.