Individuelle Spear-Phishing Simulationen & Phishing-Mitarbeitersensibilisierung

Sie möchten Ihr Unternehmen vor Phishing-Attacken schützen? Dann sollten Sie auch daran denken, Ihre Mitarbeiter:innen zu sensibilisieren und somit die Schwachstelle »Mensch« zu minimieren. Unsere individuell auf Ihre Bedürfnisse und ihr Unternehmen zugeschnittene Mitarbeitersensibilisierung umfasst Informationen, Schulungen und simulierte Angriffe. Über die durchgeführte Sensibilisierung ihres Belegschaft erhalten Sie im Anschluss ein Zertifikat von uns.

Ihr Ansprechpartner für Mitarbeitersensibilisierung

Dr. Tobias Heide

Kompetenzbereichsleiter IT-Sicherheit

„Warum Anwendungen angreifen, wenn eine gute E-Mail ausreicht?“

Auf generische Banken- oder Paketdienst-Mails fällt kaum noch jemand herein. Ein großes Risiko für die IT-Sicherheit geht allerdings von Spear-Phishing-Angriffen aus, bei denen Mitarbeiter:innen gezielt mit kontextbezogenen Phishing-Mails adressiert werden. Dies sind beispielsweise Mails, die von Kollegen, Kunden, Zulieferern oder IT-Systemen zu kommen scheinen, mit denen der:die Mitarbeiter:in bereits Kontakt hatte. Zudem spiegeln Mails, die vorgeben, von einer Führungsperson zu stammen eine weitere gefährliche Kategorie wider.

Mit Hilfe von frei verfügbaren Kontaktdaten in beruflichen Netzwerken oder von Unternehmensseiten werden – teils automatisiert – riesige Listen von Mitarbeitenden erstellt. Diese werden dann mit verfügbaren Informationen, zum Beispiel zu Vorgesetzten, Kolleg:innen und vielem mehr angereichert. Durch diesen persönlichen Faktor wirken die individualisierten Phishing-Mails authentisch und sind für die Empfänger:innen nur schwer zu identifizieren.

Verhindern Sie Spear-Phishing-Angriffe indem Sie Ihre Mitarbeiter:innen schulen und mit einer individualisierten Simulation sensibilisieren.

Unser Vorgehen bei einer Phishing-Simulation

Die Grundlage einer jeden Mitarbeitersensibilisierung für das Thema Phishing ist, dass wir Ihre Mitarbeitenden schulen und sensibilisieren.

Zusätzlich testen wir Ihre Belegschaft durch individuelle Phishing-Simulationen und stellen Ihnen im Anschluss aussagekräftige Reporting Daten zur Verfügung. Wir schneidern unsere Phishing-Simulation passgenau auf ihren Kontext und ihre IT-Umgebung zu. So fördern wir zielgenau eine positive Security-Awareness-Kultur in Ihrem Unternehmen. Am Ende bestätigen wir Ihnen die durchgeführte individuelle Mitarbeitersensibilisierung mit einem Zertifikat.

Um das das Awareness-Level ihres Teams aufrecht zu halten und auch neue Mitarbeitende zu schulen, empfehlen wir, die Maßnahmen regelmäßig (angepasst) zu wiederholen.

1. Vorbereitendes Lehrmaterial

Lehrmaterial, einführende Schulungen, Präsentationen sowie Informationsbroschüren legen die Grundlage für die Erkennung von Phishing-Mails. Alle Maßnahmen werden dabei auf die individuellen Bedürfnisse Ihres Unternehmens zugeschnitten.

2. Phishing-Simulation

Die eigentliche Spear-Phishing-Simulation werden wir an Ihre Wünsche und Bedürfnisse individuell anpassen, u.a. in Bezug auf: Inhalt der Mails, Mitarbeitersegmentierung, individualisierte Domains, verschiedene Landing-Pages und angepasste Learning-Pages.

3. Auswertung der Phishing-Maßnahme

Verschaffen Sie sich einen Überblick über den Sicherheitsstatus Ihres Unternehmens. Wir analysieren die simulierten Angriffs-Kampagnen und erstellen Ihnen nach Ihren Wünschen individualisierte Zusammenfassungen für Mitarbeiter:innen(-gruppen) sowie detaillierte Auswertungen für Ihre Security-Awareness-Ansprechpartner:innen.

4. Flankierende Maßnahmen

Um das Melden von verdächtigen E-Mails zu erleichtern, implementieren wir mit Ihnen standardisierte Meldeprozesse. Dies senkt die Hemmschwelle Ihrer Mitarbeiter auf Phishing-Angriffe hinzuweisen und fördert verantwortungsvolles Verhalten. Ihr IT-Helpdesk oder IT-Sicherheitsteam wird entlastet, da Meldungen zu Phishingmails über einen definierten Prozess adressiert werden können.

Praxisbeispiele

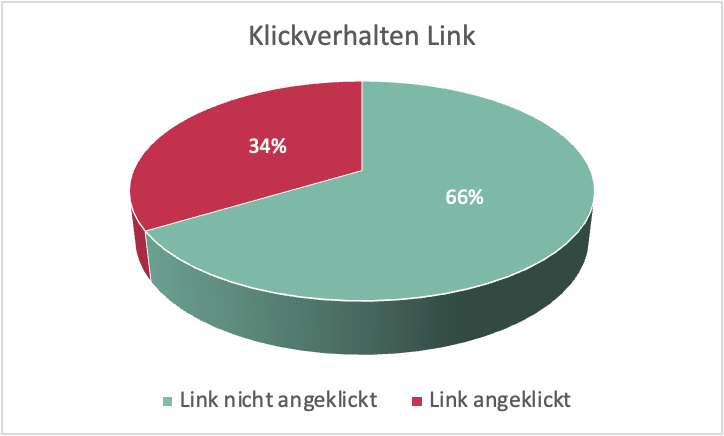

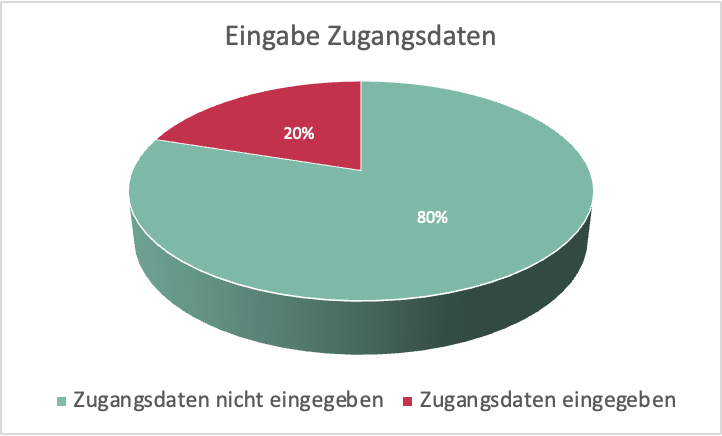

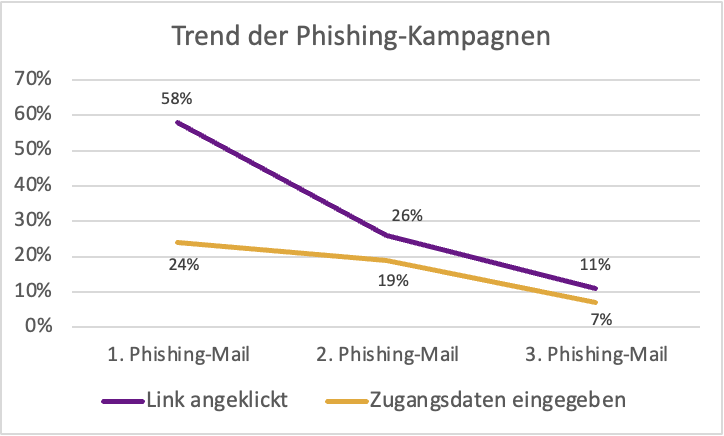

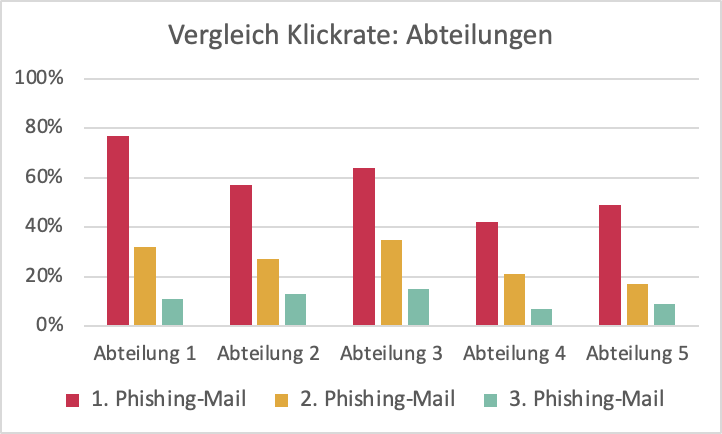

Diese Beispiele aus einer Phishing-Simulation zeigen einen kleinen Ausschnitt der Ergebnisbestandteile. Die vollumfängliche Auswertung erfolgt nach Absprache mit Ihrem Unternehmen individuell.

Tracking aller Aktionen

Klickrate

Benutzereingaben

Aggregierte Auswertung der Phishing-Maßnahme

Vergleich mit vorangegangenen Kampagnen

Zielgruppe: Management-Summary oder Information für alle Mitarbeiter:innen

Bescheinigung für Cyber Versicherung & IT-Sicherheitszertifizierungen

Aufgrund der steigenden Anzahl der Angriffe auf Unternehmen steigt die Nachfrage nach Cyber Versicherungen (auch Cyber-Risk-Versicherung, mehr Infos beim BSI). Zu den Anforderungen der Versicherungsgesellschaften an die Unternehmen gehört dabei immer öfter auch eine Bescheinigung über eine Mitarbeitersensibilisierung. Im Anschluss an unsere Trainings und simulierten Angriffe können wir Ihnen Bescheinigungen für Ihre Cyber Versicherung über Mitarbeitersensibilisierung, Phishing-Trainings und Co ausstellen. Diese Bescheinigungen werden auch für IT-Sicherheitszertifizierungen benötigt.

Wenn Sie für Ihre Cyber-Versicherung eine Bestätigung oder ein Zertifikat benötigen, sprechen Sie uns gerne an.

Formelle Mitarbeiteraufklärung für die ganze Belegschaft

Wir bieten Ihnen einen einfachen und strukturierten Prozess, bei dem alle Mitarbeitenden Ihres Unternehmens zu den wichtigsten Themen der IT-Sicherheit aufgeklärt werden. Mit Hilfe von Videos, Infotexten und Infografiken sowie eines auswertbaren Multiple-Choice-Tests vermitteln wir Grundlagensicherheit zur IT-Security, zum Beispiel Passwortsicherheit, Gebäudesicherheit, sicheres Surfen, aber auch Social Engineering und Phishing.

Fazit: Phishing-Mails sind eine reale Bedrohung für Unternehmen. In den letzten Jahren ist die Anzahl an erfolgreich durchgeführten Spear-Phishing-Attacken stetig gestiegen. Dies liegt unter anderem an immer besser gestalteten sowie personalisierten E-Mails, die von echten E-Mails teilweise nicht mehr auf den ersten Blick unterschieden werden können.

Simulationen und individuelle Schulungen helfen, im Unternehmen Awareness für Spear-Phishing-Attacken zu schaffen und den Risikofaktor durch menschliches Verhalten zu minimieren.

Nutzen von Spear-Phishing-Simulationen

Regelmäßig durchgeführte Angriffe auf Ihre eigenen Mitarbeiter:innen steigern das Bewusstsein für trügerische E-Mails und führen zu einem verringerten Risiko von erfolgreichen, echten Angriffen auf Ihr Unternehmen.

Durch unsere Sensibilisierungsmaßnahmen in Ihrem Unternehmen schärfen wir mit Ihnen gemeinsam den Blick Ihrer Mitarbeiter:innen, um gefährliche und verdächtige E-Mails effizient und sicher zu erkennen sowie Schäden vorzubeugen.

Möchten Sie Ihre Mitarbeiter sensibilisieren?

Kommen wir ins Gespräch

Dr. Tobias Heide

Kompetenzbereichsleiter IT-Sicherheit